Et Formel1-hold vinder ikke løbet ved at få stillet en top trimmet bil til rådighed fra fabrikkens side og så sætte en gut eller gutinde ind i bilen og træde pedalen i bund. Holdet vinder, fordi der er samspil mellem bilens performance, de ekstremt nørdede processer, som styrer eksempelvis pit-folkenes minutiøse bevægelser, og indbyrdes aftaler og de endeløse timer F1-køreren træner sine drej, opbremsninger, accelerationer og banens kurver – altså inden løbet skal køres.

Skrevet af; Peter Brahe, COO i Institut For Cyber Risk.

IT-sikkerhed følger samme principper. Hvordan det kan overføres på jeres virksomhed, og hvilke områder man som minimum bør have fokus på, vil jeg komme ind på herunder. Men inden jeg gør det, bliver jeg nødt til at starte med det triste, men hudærlige budskab: Hvis din forretning kræver adgang til internettet, er der ingen som helst måde du kan fjerne truslen fra at blive angrebet af hackere – det gælder også i forholdet til at beskytte sig imod ransomware!

Det er IKKE det samme, som at du er game-over, eller at du lige så godt kan droppe budgettet til IT-sikkerhed – tværtimod! Men tanken om sikkerhed kan gøres absolut, eller at man kan opnå tilstanden ”sikker” i sine applikationer, netværk, medarbejdere osv. er et fatamorgana, og hører du en udbyder af “verdens bedste sikkerhedsprodukt” sige netop disse ord, kan du lige så godt knalde røret på – du spilder din tid og dine penge.

ALT inden for IT-sikkerhed drejer sig om at nedsætte risikoen for, at din forretning bliver nødt til at lukke, når I bliver ramt af et hacker-angreb. Din kender sikkert ”teknologi-trekanten”; den, som beskriver, hvordan teknologier, processer og mennesker i samspil skaber værdi for din virksomhed.

Hvis ikke, kan dine professionelle IT-RISK-medarbejdere sikkert underholde om den. Det som alverdens Formel1-hold har fokus på, og som skaber sejre på ”banen”, er et ligeværdigt og balanceret fokus imellem de tre områder. Hvis din virksomheds ledelse og IT-sikkerhedsfolk sover rimeligt om natten med vished om, at der er styr på det – så er det fordi, de har fundet balancen imellem de teknologier, der er indsat for at beskytte jer – at menneskerne i virksomheden bruges aktivt som en del af forsvaret imod de ondsindede hackere – og at der er veldefinerede processer, som øves og konstant gøres bedre.

Men hvis der er ubalance imellem dem, vil en virksomhed sidde med en falsk opfattelse af, hvor sikker den er, og virkeligheden vil først gå op for den, den dag de bliver ramt af et hacker-angreb.

“Hackers don’t give a sh@t”

Jeg er stor fan af nye teknologier, og jeg må også indrømme, at der er nogle ret gode IT-sikkerhedsløsninger på markedet, men alene vil de ikke løse en virksomheds problemer. Hackere arbejder ud fra princippet om ”least resistance” og er generelt uimponerede over teknologier. Faktisk er det bedste, jeg kan sige til mit team af etiske hackere, at ”denne kundes teknologi er 100% hacker-sikret, og I kommer ALDRIG ind igennem den”.

Hackere – etiske eller ondsindede, angriber der, hvor risikoen for at blive opdaget er mindst, eller der hvor de kan komme ind ved brug af mindst muligt arbejde. Forestil dig at du hælder vand ned på fliserne hjemme på terrassen. Vandet vil følge ofte uforudsigelige veje ned igennem fliserne – noget vil blive liggende oven på fliserne, og noget vil sive ned til jorden. Fliserne svarer til den teknologi, du implementerer for at beskytte dig imod hackere. Hvis du har fokus på, hvor fint vandet ligger oven på den glatte overflade af de ny-polerede fliser, overser du det vand, der finder andre veje. Husk, en hacker skal kun bruge én dråbe vand for at lykkes med sit ondsindede arbejde.

Problemet er, at teknologier ofte sælges som konkrete løsninger på konkrete problemer. Fakta er blot, at din forretning IKKE kan købe sig ud af problemet blot ved at skaffe sig det nyeste grej. Når jeg taler med IT-folk, er det ofte det, der er samtaleemnet; ”hvad synes du om denne her teknologi, jeg har hørt at x-teknologi er banebrydende” og lignende udsagn. Og næsten hver gang er svaret, at det vi ofte ser er, at implementeringen af en ellers god løsning skaber huller andre steder i virksomhedens sikkerhed. Enten fordi teknologierne ikke taler sammen, eller fordi man flytter fokus over på det område, som den nye teknologi arbejder med, og glemmer andre sårbare vinkler.

Så når din virksomhed skal implementere teknologier til understøttelse af IT-sikkerheden, er der særligt tre ting, som I skal have fokus på:

1. Du er først i mål med implementeringen, når du har simuleret et hackerangreb – ikke imod den nye teknologi, men om den nye teknologi i samspillet med andre teknologier løser problemet.

2. Der hvor teknologier ikke supplerer hinanden, skal der være en form for overvågning af data, der bevæger sig (som vandet imellem fliserne).

3. Teknologierne er kun værdifulde, hvis de bliver opdateret.

Fokuser dine investeringer i IT-sikkerhed

En af IT-folkenes største udfordringer er, at de ofte taler et andet og ofte mere teknisk sprog end eksempelvis deres CFO/CEO. Det gør, at de har udfordringer med at forklare, hvor der bør sættes ind, med hvad og hvorfor – og det leder desværre indimellem til et blindt køb af et velpræsenteret produkt, som forklares i beslutningstagerens sprog. Her skal enhver leder, som står overfor virksomhedens ønske om at bruge penge på IT-sikkerhed, standse op og stille følgende spørgsmål til sin organisation: Hvilket grundlag i form af analyse af virksomhedens udfordringer og afledte behov har vi for, at netop dette tiltag sænker risikoen for et ødelæggende hacker-angreb. Hvis det svar ikke kan gives, skal I starte et andet sted end at købe teknologier.

Virksomheder kan købe sig fattige i IT-sikkerhedsløsninger, og det drejer sig derfor om at fokusere sine investeringer – ligesom man gør på alle andre områder. Der findes en del rammeværktøjer, som måler risikoniveauet inden for IT-sikkerhed. Fælles for dem er, at de måler både teknologierne, menneskernes evne til at være en del af sikkerhed og de processer, som skal binde det hele sammen.

Det Nordamerikanske marked er meget glade for NIST-modellen (National Institute of Standards and Technology), mens andre sværger mere til ISO eller CIS-modellen. Det væsentlige er, at jeres virksomhed har en bevidst og struktureret tilgang til IT-sikkerhed, at I måler værdien af de tiltag, I allerede har gang i, og at I træffer beslutninger om nye investeringer ud fra en betragtning om, hvad den investering vil gøre for jeres risikoprofil.

En risikobaseret tilgang til IT-sikkerhed kan komme i mange størrelser, men uanset om man har 1000 eller 10 ansatte, er det god forretningsskik at fokusere sine investeringer, og for den kloge virksomhed drejer det sig derfor alene om, hvor dybt I ønsker at implementere rammeværktøjet.

Den store virksomhed har det som en integreret og vidensbaseret del af sine beslutninger, hvor både IT-risiko og finansiel risiko er bundet sammen i ét værktøj, mens den mindre virksomhed måske blot allierer sig med IT-sikkerhedsrådgivere til at pege dem i den rigtige retning, men med mindre dokumentation og papir bag beslutningerne. Pointen er; medmindre din virksomhed, som den eneste i verden, har et uudtømmeligt budget til IT-sikkerhed, skal I arbejde bevidst og struktureret med de tiltag, I foretager jer.

Træn som om du har tænkt dig at vinde

Nogle træner for sjov, nogle for at vinde en enkelt sejr, mens andre træner for aldrig at tabe. Når det kommer til IT-sikkerhed og ”kampen” om at vinde over de ondsindede hackere, er det de færreste, som vil nøjes med de første to tilgange, men alligevel ser jeg igen og igen, hvordan virksomheder nedprioriterer træningen af et egentligt hacker-angreb. Alle nye bilister er uddannet i førstehjælp som en obligatorisk del af det at tage kørekort. Det er de, fordi den dag man står i et biluheld ude på motorvejen, er det for sent at lære det.

Det er det samme med cybersikkerhed! Hvornår har I selv øvet det scenarie, at jeres virksomhed ER blevet hacket og trænet jeres krisestyringsenhed i, at træffe de rigtige beslutninger under pres? Hvis I har, vil I også have haft mulighed for at teste, om jeres investeringer i backup-løsninger er de rigtige, om abonnementet på de Incident Respons-eksperter, der skal komme og hjælpe jer, dækker de behov, I rent faktisk har, om jeres cyberforsikringer tager højde for det, I har brug for og meget mere.

Øvelsen hedder ’BUSINESS CONTINUITY MANAGEMENT’ og drejer sig om at genskabe en tilstand, så I kan drive jeres forretning hurtigst og mest muligt effektivt efter et hacker-angreb. Men det drejer sig også om at sikre sig, at man har investeret i de rigtige områder og i det rigtige omfang. Den vished kan man alene få ved at afprøve planerne i praksis gennem en beredskabs-

øvelse.

Den effektive måde at gøre det på er, at lave en uvarslet simulering af et hacker-angreb, hvor de mennesker der indgår i beredskabet og de processer, som er defineret og måske nedskrevet i en policy eller plan, sættes under pres. Vi anbefaler, at denne øvelse gennemføres mindst en gang om året, men med skiftende teamer, som eksempelvis ransomware, CEO-fraud, datatyveri osv. De virksomheder, som træner det vi alle forventer vil ske, har den største chance for at komme godt igennem det reelle hacker-angreb.

Sikkerhedsopdater ALT, der kan ”tale” med internettet

Der er ingen tvivl om, at ransomware er den største trussel imod danske virksomheder og formentlig vil være det i mange år endnu. De første versioner af ransomware var ret målrettede i deres natur og indeholdt specialfremstillet malware, som typisk gik direkte efter bestemte teknologier. Det var blandt andet det, som ramte Mærsk i 2017. Malware, som menes at være udviklet af NSA, blev lækket til offentligheden og med få ændringer senere brugt af nogle, der menes at være russiske hackere, til at lancere Wanna-cry-kampagnen. De fleste kender historien, men det interessante er, at det med stor sandsynlighed ikke var Mærsk, der var målet, men fordi Mærsk havde den teknologi hackerne gik efter, blev Mærsk ramt.

Senere udviklede ransomware sig til at skyde med spredehagl og blive massedistribueret til at angribe tilfældige virksomheder. De uheldige, der både havde den teknologi som malwaren gik efter og IKKE havde formået at sikkerhedsopdatere sine internetvendte systemer, fik deres systemer låst. Den nyeste generation af Ransomware, som vi kalder Ransomware version 2.0, er et eksempel på, hvordan hackere arbejder uimponeret over de teknologier, vi beskytter vores virksomheder med. Det er målrettede angreb, som på klassisk vis udnytter en stakkels medarbejder, der falder for fristelsen og alligevel får trykket på det link, som alle godt ved, man skal holde sig fra.

Herfra arbejder hackerne sig ind i virksomhedens computersystemer, og når de finder et program eller server, som ikke er opdateret, frigiver de deres malware og låser systemerne. Men de ondsindede hackere stopper ikke der. For ransomware er en forretningsmodel, og når der ikke er garanti for, at en virksomhed vil udbetale løsesummen, tager hackerne derfor en kopi af de følsomme data, som virksomheden ikke kan tåle bliver offentliggjort, og trækker dem ud af virksomheden.

Herfra kan virksomheden tage en snak med Datatilsynet, om de vil betale de op til 20 millioner EUR i bøde, som eksempelvis et brud på GDPR kan kræve, stå skoleret overfor deres kunder, eller om de vil betale et mindre beløb i kryptovaluta til hackerne. Det hele kan lyde ret sort, og hvis man ikke ser ransomware i det rette perspektiv, kan det få enhver virksomhed til at kaste håndklædet i ringen. Det er intet, som i absolut intet, der kan holde de ondsindede hackere fra at vinde første runde, hvor en medarbejder uforvarende lukker dem inden for. Men herfra har hackerne ikke løst deres opgave, og det kræver et sårbart system eller program at kunne installere deres malware.

ALT hvad der kan tale direkte eller indirekte med internettet kan være mål for de ondsindede hackere, men medmindre man står overfor hackere, som udnytter 0-days, altså svagheder i programmer som endnu ikke er kendt, er der en ret nem måde at nedsætte risikoen for, at malwaren kan gøre skade på virksomheden. Jeres IT-folk vil kalde det at ”patche”, og det er det, som vi på almindeligt dansk kalder at sikkerhedsopdatere.

Det samme gælder de notifikationer, der indimellem tikker ind på mobiltelefonen om at opdatere den, og som man SELVFØLGELIG straks reagerer på. Måske er jeg miljøskadet, men mine børn har automatisk godkendelse af opdateringer slået til, og når jeg selv får en notifikation om, at der er nye versioner af mit styresystem, bliver familiens mobiler lagt op på en række på køkkenbordet og kontrolleret for, om de er opdateret til seneste version. Fordi om målet er at stjæle jeres børns foto eller kryptere jeres virksomheds filer, er betingelsen at systemet har sårbarheder. Det er vel blot et spørgsmål om rettidig omhu.

Brug jeres investeringer i IT-sikkerhed som et konkurrenceparameter

Det er de færreste, der forestiller sig at budgetterne til IT-sikkerhed vil falde i fremtiden. Og når man nu skal bruge en masse tid og penge på noget, som ikke er relateret til ens egentlige forretning, kan man lige så godt få noget positivt ud af det. Der er flere måder at gøre det på: Når I følger en bevidst og struktureret tilgang til IT-sikkerhed, er der flere mærkeordninger, som vil give jer et stempel i bogen for det. Hvis din virksomhed er medlem af Dansk Industri, kan man opnå det nyligt lanceret D-mærke, som er en slags svanemærke for IT-sikkerhed, men andre sektorer er også på vej med deres mærker eller certificeringer. Brug det dog i den storytelling I benytter jer af.

Fortæl jeres kunder, at I tager beskyttelsen af deres data alvorligt, eller fortæl dem hvor stort fokus I har på altid at være tilgængelig – gennem mærkeordningerne. Vi som borgere tænker i stigende grad på, hvor vi handler. Vi har hver især vores kriterier for, hvad der er vigtigt – om det er miljøaftryk, bæredygtighed, etik eller andet. Pointen er, at de færreste er ligeglade. Jeg ser en tendens til, at vi som borgere og kunder i stigende grad forholder os til, hvad der sker med vores data og har brug for at føle os trygge i handlen. Det er ikke altid, vi kan gennemskue om vores data bliver solgt videre, eller om vores metadata bliver brugt imod os, men vi vil gerne vide, at der bliver passet på dem.

Det gælder især når vi handler online og eksempelvis gemmer vores kreditkortoplysninger på den hjemmeside, vi handler hos. Hvis vi ikke ved, hvad virksomhederne gør for at beskytte vores data, træffer vi beslutninger baseret på andre kriterier. Men når to onlinebutikker på alle områder er ens, og den ene gør en del ud af, at dine oplysninger opbevares sikkert, så du kan føle dig tryg ved at handle der – vil du så ikke vælge den?

Business-to-business-området, indsatsen for at beskytte sine data eller sikre tilgængelighed af virksomhedens systemer, af mange sidestillet med andre områder som corporate social responsibility (CSR) og bæredygtighed. Disse områder bruges ofte aktivt i brandingen af virksomhederne, og investeringerne indgår typisk i virksomhedernes regnskaber. Så langt vil jeg ikke gå med IT-sikkerhed af indlysende årsager, men måske kunne man bruge stigningen i ens IT-sikkerhedsbudgetter eller andre gode historier i sin story-telling, så udgifterne ikke blot er en byrde, men noget som bruges aktivt og som et konkurrenceparameter. Det er noget mange kunder vil kunne forstå og have respekt for. Brug jeres investeringer i IT-sikkerhed aktivt, pral med jeres mærkeordninger, jeres opnåede certificeringer og væksten i jeres IT-sikkerhedsbudget eller andre gode tiltag – men lad det aldrig være en sovepude.

First die – then you quit!

Alle har forstået, at IT-sikkerhed skal tages alvorligt, og de fleste virksomheder har også forstået, at budgetterne naturligt vil stige inden for området. Men ikke alle har forstået at det at beskytte sig effektivt imod ondsindede hackere kræver det samme mindset, som elitesportsudøvere eller specialstyrker hvorfra titlen på dette afsnit er lånt. Kampen imod hackere kan ikke outsources, man kan ikke forsikre sig imod den, og det er ikke en kamp, man har lyst til at tabe! Spørg bare de efterhånden mange virksomheder i Danmark, der har tabt første runde til ransomware – de går med garanti anderledes ind i kampen nu, end før de blev ramt. Det afgørende er dog ikke, hvad man gør, men at det man gør, gennemføres 100 % og med fokus på at vinde. Er man i tvivl om, om det er det rigtige, man har gang i, er vi mange eksperter rundt omkring i IT-sikkerhedsindustrien, som nok skal komme springende og hjælpe til.

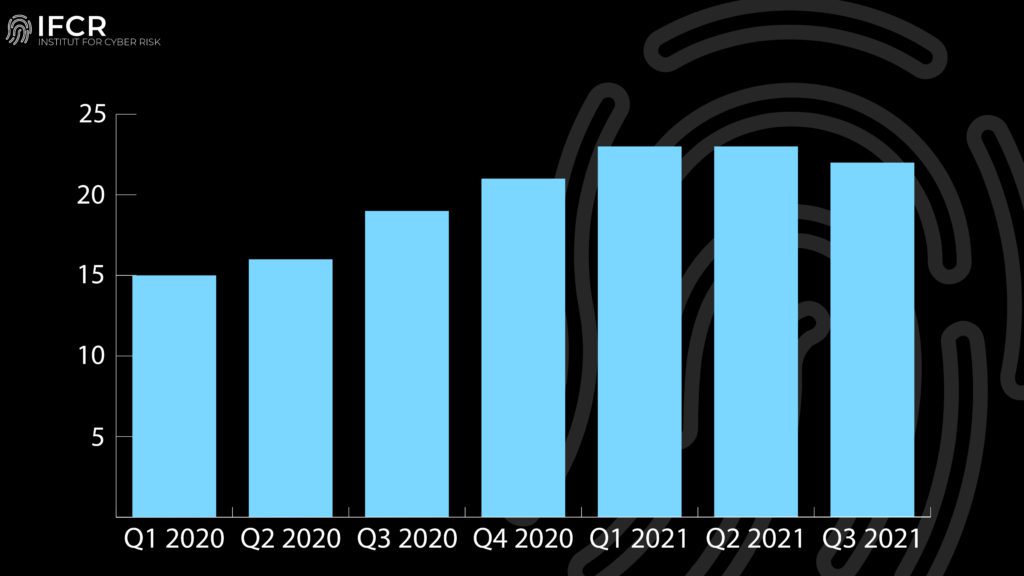

Trods tallenes amerikanske oprindelse er denne længde af downtime ikke uset i Danmark. Her kan blandt andet nævnes Bauhaus, der stadig meldte om problemer 20 dage efter angrebet, og Demant, der var påvirket i mere end en måned.